TikTok traz Getty Images para anúncios e avatares gerados por IA

O TikTok permitirá que anunciantes extraiam conteúdo do Getty Images ao usar a ferramenta de criação de anúncios de IA da plataforma.

Se você estiver usando a Internet regularmente, é altamente improvável que você não tenha encontrado o termo peer-to-peer ou P2P. Se foi mencionado em um artigo de notícias, na TV ou em uma conversa com um amigo, que lhe disse que acabou de baixar a versão mais recente do Linux por meio de P2P, você pode ter se deparado com esse termo. Se você quiser saber o que são redes peer-to-peer, para que serve o P2P e também ver alguns exemplos de redes peer-to-peer, leia este artigo:

Conteúdo

O que é uma rede ponto a ponto?

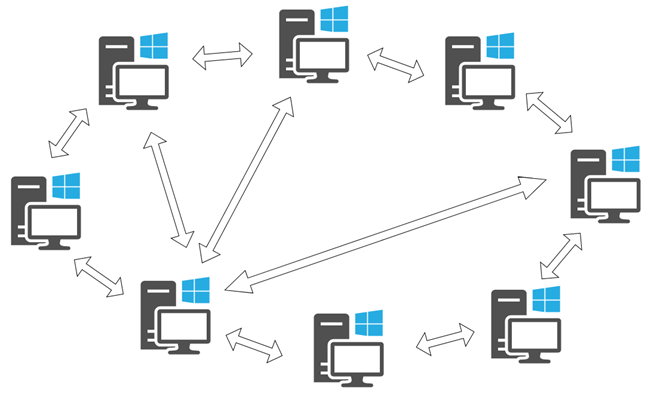

Peer-to-peer, ou P2P em sua forma abreviada, refere-se a redes de computadores usando uma arquitetura distribuída. Nas redes P2P, todos os computadores e dispositivos que fazem parte delas são chamados de peers e compartilham e trocam cargas de trabalho. Cada peer em uma rede peer-to-peer é igual aos outros peers. Não há peers privilegiados e não há dispositivo de administrador primário no centro da rede.

Uma simulação de uma rede peer-to-peer

De certa forma, as redes peer-to-peer são as redes mais igualitárias do mundo da computação. Cada par é igual aos outros, e cada par tem os mesmos direitos e deveres que os outros. Os peers são clientes e servidores ao mesmo tempo.

Na verdade, todos os recursos e ativos disponíveis em uma rede ponto a ponto são compartilhados entre os pares, sem que nenhum servidor central esteja envolvido. Os recursos compartilhados em uma rede P2P podem ser coisas como uso do processador, capacidade de armazenamento em disco ou largura de banda da rede.

Para que serve o P2P (peer-to-peer)?

O objetivo principal das redes ponto a ponto é compartilhar recursos e ajudar computadores e dispositivos a trabalhar de forma colaborativa, fornecer serviços específicos ou executar tarefas específicas. Como mencionado anteriormente, o P2P é usado para compartilhar todos os tipos de recursos de computação, como poder de processamento, largura de banda de rede ou espaço de armazenamento em disco. No entanto, o caso de uso mais comum para redes peer-to-peer é o compartilhamento de arquivos na Internet. As redes ponto a ponto são ideais para o compartilhamento de arquivos porque permitem que os computadores conectados a elas recebam e enviem arquivos simultaneamente.

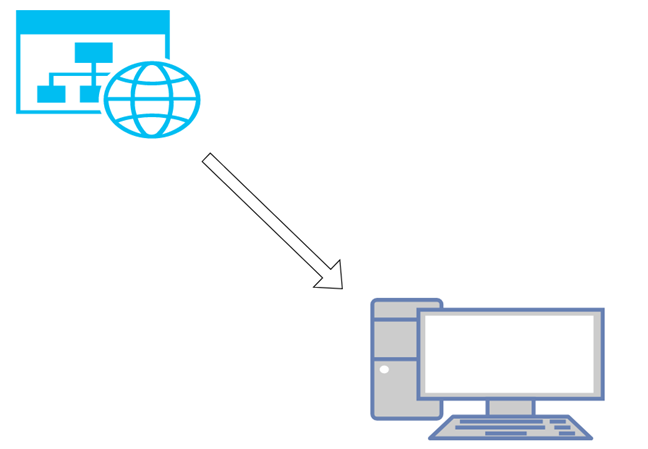

Imagine esta situação: você abre seu navegador e visita um site onde você baixa um arquivo. Nesse caso, o site funciona como servidor e seu computador atua como cliente recebendo o arquivo. Você pode compará-lo a uma estrada de mão única: o arquivo que você baixa é um carro que vai do ponto A (o site) ao ponto B (seu computador).

Conteúdo que é transferido de uma rede ou da Internet para um computador

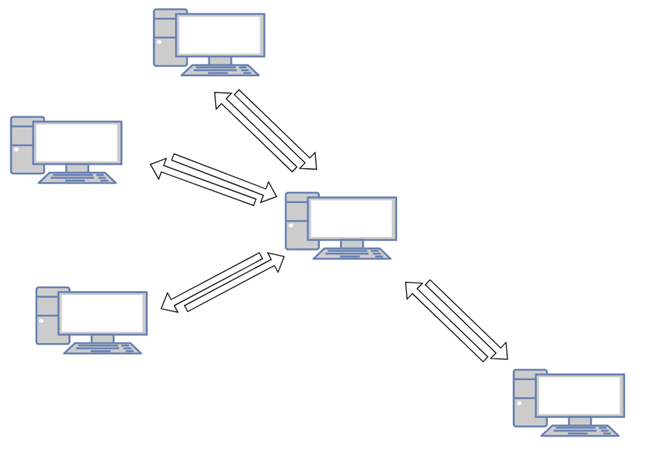

Quando você baixa o mesmo arquivo de uma rede ponto a ponto, usando uma plataforma BitTorrent como ponto de partida, o download é realizado de forma diferente. O arquivo é baixado para o seu computador em bits e partes que vêm de muitos outros computadores que também se conectam à mesma rede P2P e já possuem esse arquivo ou pelo menos partes dele. Ao mesmo tempo, o arquivo também é enviado (carregado) do seu computador para outros dispositivos que o solicitam. Esta situação é semelhante a uma estrada de mão dupla: o arquivo é como vários carros pequenos chegando ao seu PC, ao mesmo tempo que saem para outros quando solicitados.

Vários pares compartilhando dados entre si

Por que as redes peer-to-peer são úteis?

As redes P2P possuem algumas características que as tornam úteis:

Exemplos de rede P2P (peer-to-peer)

Todos nós usamos redes ponto a ponto para conectar computadores e dispositivos sem a necessidade de configurar um servidor. Ter que criar um servidor para tudo é caro e difícil de gerenciar, então, em algumas situações, é mais fácil e acessível usar redes P2P. Aqui estão alguns exemplos de casos de uso comuns para redes ponto a ponto:

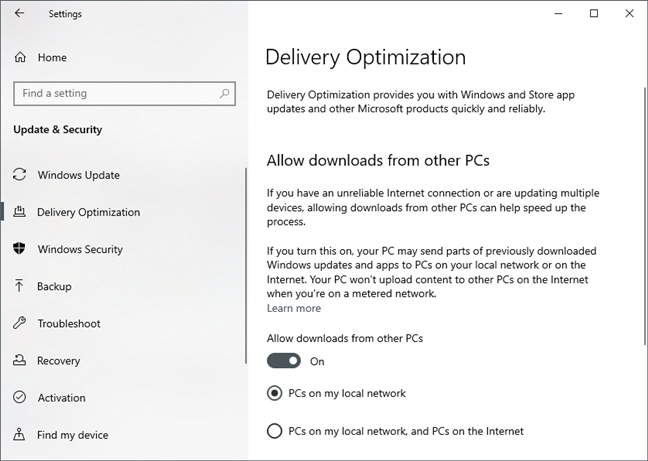

O Windows 10 usa ponto a ponto para otimizar a entrega de atualizações

Ingressando em um grupo doméstico no Windows 10 (versão 1709)

As redes P2P são um dos métodos mais acessíveis de distribuição de conteúdo porque usam a largura de banda dos pares, não a largura de banda do criador do conteúdo.

A história das redes P2P (peer-to-peer)

O precursor das redes peer-to-peer parece ser o USENET, que foi desenvolvido em 1979. Era um sistema que permitia aos usuários ler e postar mensagens/notícias. Era um sistema de rede semelhante aos fóruns online de hoje, mas com a diferença de que a USENET não dependia de um servidor central ou administrador. A USENET copiou a mesma mensagem/notícia para todos os servidores encontrados na rede. Da mesma forma, as redes peer-to-peer distribuem e usam todos os recursos disponíveis.

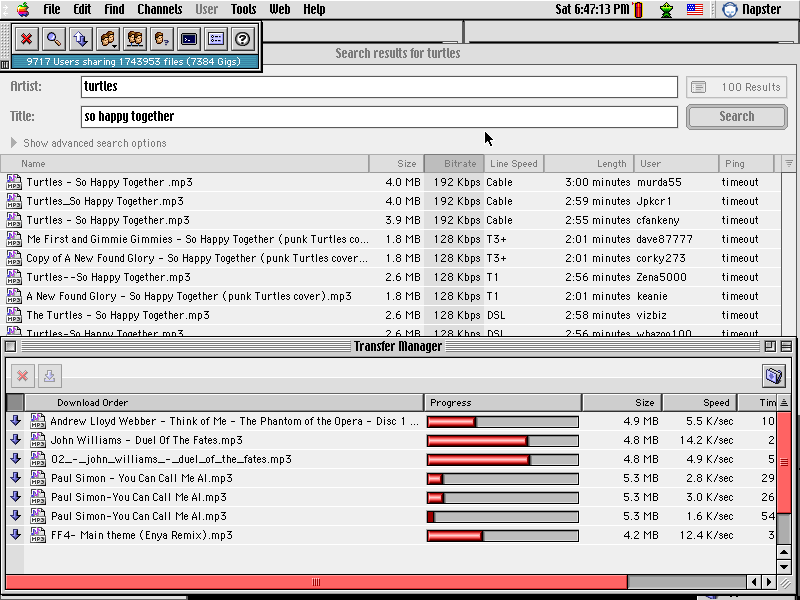

A próxima grande coisa na história do P2P foi o ano de 1999, quando o Napster ganhou vida. O Napster era um software de compartilhamento de arquivos usado por pessoas para distribuir e baixar músicas. A música compartilhada no Napster geralmente era protegida por direitos autorais e, portanto, ilegal para distribuição. No entanto, isso não impediu as pessoas de obtê-lo. Embora o Napster tenha sido o que colocou o P2P no mainstream, o Napster acabou falhando e foi fechado pelas autoridades por causa de todo o conteúdo que foi compartilhado ilegalmente nele. Atualmente, o P2P continua sendo uma das tecnologias mais populares para compartilhamento de arquivos pela Internet, tanto legal quanto ilegalmente.

Napster, um programa que usava P2P

Fonte da imagem: Wikipédia

Você tem outras dúvidas sobre redes peer-to-peer?

Como você viu neste guia, o peer-to-peer é uma tecnologia sofisticada que nasceu e se baseia em um princípio simples: a descentralização. Você sabe agora que seu propósito é honesto, embora nem sempre seja usado pelas razões certas. Algumas pessoas discutem se deveria ser proibido ou não porque o P2P continua sendo o meio mais importante de distribuição ilegal de conteúdo protegido por direitos autorais. No entanto, uma caneta deve ser proibida de ser usada porque o escritor é péssimo em seu ofício?

O TikTok permitirá que anunciantes extraiam conteúdo do Getty Images ao usar a ferramenta de criação de anúncios de IA da plataforma.

Ninguém gosta de ver anúncios, mas essa é uma das maneiras pelas quais as plataformas de mídia social podem monetizar os serviços que fornecem.

As pessoas costumavam passar muito tempo navegando pela Netflix, sobrecarregadas pela fadiga de decisão e sem saber o que assistir. Mas depois de encontrar a extensão Trim do Chrome, ela mudou completamente minha experiência com a Netflix.

O código do jogo Evade permite que você receba itens importantes de graça, dando a você uma vantagem inicial em sua jornada de sobrevivência.

Taurus TFT temporada 14 é um clã especial com um mecanismo de aumento de dano permanente e a capacidade de derrubar ouro ao destruir inimigos.

Com as técnicas certas, você pode tirar fotos noturnas nítidas com seu telefone — às vezes até melhores do que com uma câmera profissional.

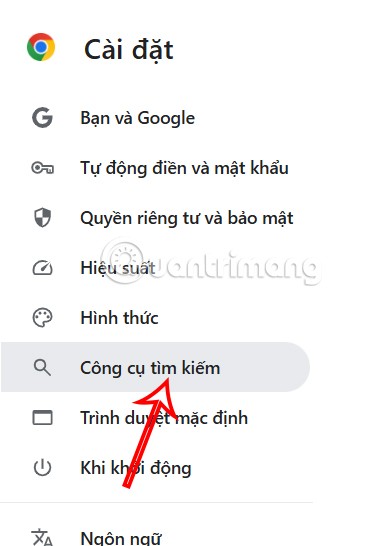

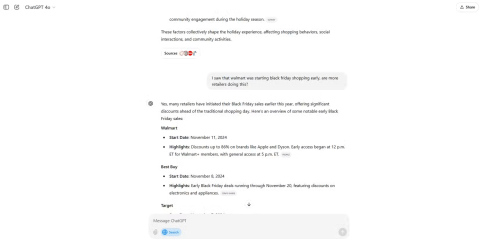

A OpenAI lançou o ChatGPT Search para que você possa transformar o ChatGPT em seu próprio mecanismo de busca personalizado com tecnologia de IA. Aqui estão as instruções para adicionar o mecanismo de busca ChatGPT no Chrome.

Embora o Perplexity seja confiável há muito tempo, os novos recursos do ChatGPT estão fazendo com que os usuários retornem lentamente ao chatbot original de IA generativa.

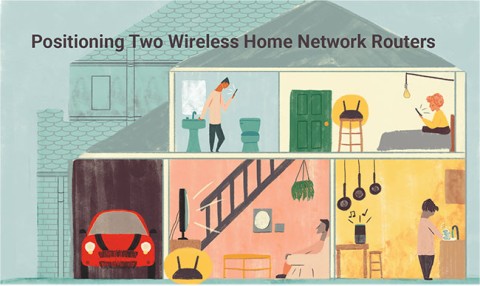

Se você tem uma rede doméstica grande, pode ter problemas para se conectar a ela sem fio a partir de certos pontos da casa. Um segundo roteador pode melhorar o desempenho da rede e ajudar você a se conectar de qualquer lugar da casa.

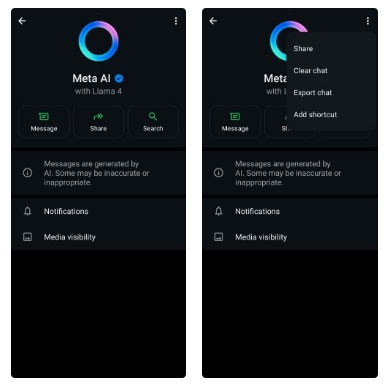

O novo botão de IA do Meta está aparecendo nos chats do WhatsApp, oferecendo uma maneira rápida de interagir com seu assistente de IA. Embora possa parecer útil, há alguns motivos principais pelos quais muitas pessoas optam por não usá-lo.

Coceira nas axilas geralmente é causada por problemas de pele. Mas certas condições de saúde, incluindo alguns tipos de câncer, podem causar erupções cutâneas com coceira nas axilas e outros sintomas.

Quando você tem sangramento nasal, a causa pode estar relacionada a medicamentos, um problema de saúde ou simplesmente ar seco. Aqui está o que você precisa saber sobre sangramentos nasais.

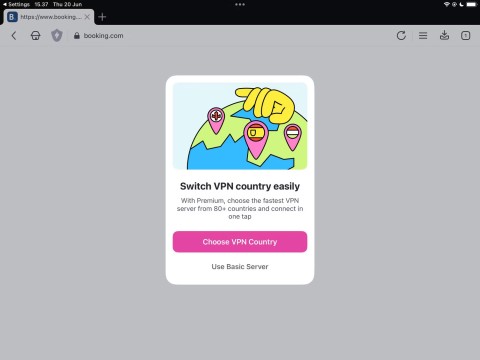

Quer aproveitar os benefícios de uma VPN sem precisar criar uma conta? Acredite ou não, existem opções disponíveis.

O Code Piu Piu Master oferece aos jogadores uma série de recompensas atraentes, como Gemas, Ouro e Trava do Tesouro.

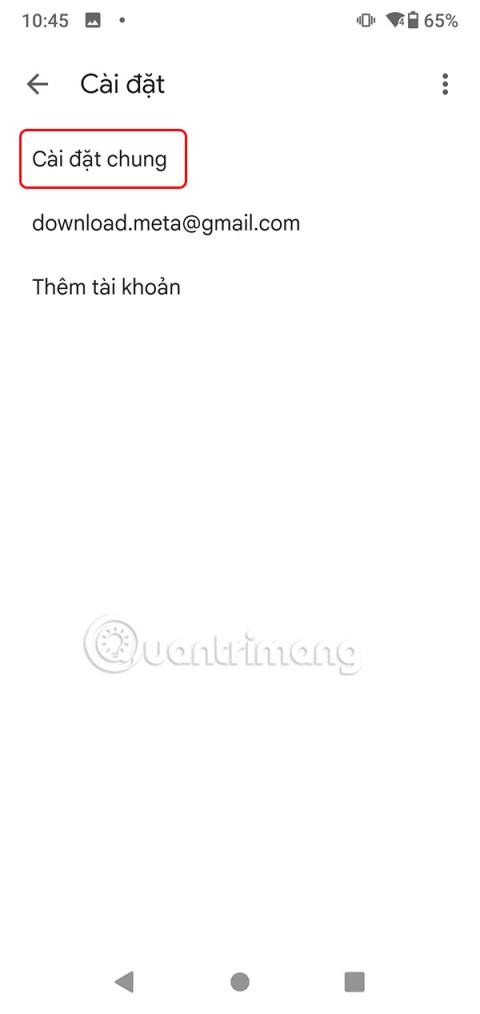

O aplicativo Gmail no Android oferece vários recursos poderosos que podem economizar seu tempo, organizar sua caixa de entrada e ajudar você a gerenciar seu e-mail com mais eficiência.