Para quem é novo na escola, para quem é novo na área de Tecnologia da Informação (TI), para quem está trabalhando... provavelmente já ouviu falar muitas vezes sobre VPN, ou rede privada virtual (VPN), rede pessoal virtual (Virtual Private Network). Então, o que é VPN de verdade? Quais são as vantagens e desvantagens? Vamos discutir com a WebTech360 a definição de VPN e como aplicar esse modelo e sistema no trabalho.

Saiba mais sobre VPN

1. O que é uma VPN?

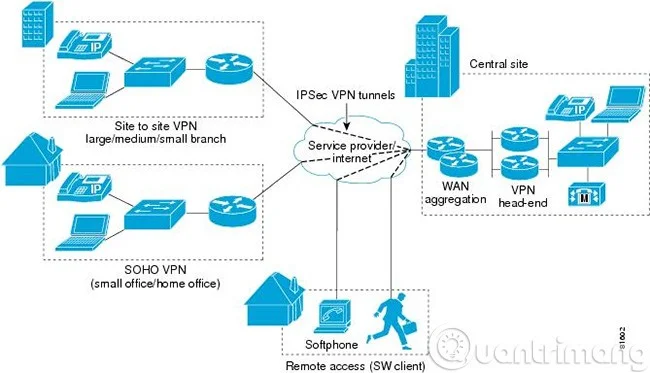

VPN significa Rede Privada Virtual e é uma tecnologia de rede que cria uma conexão de rede segura ao participar de uma rede pública, como a internet, ou de uma rede privada de um provedor de serviços. Grandes corporações, instituições educacionais e agências governamentais usam a tecnologia VPN para permitir que usuários remotos se conectem com segurança à rede privada de suas agências.

Um sistema VPN pode conectar muitos locais diferentes, com base na região, área geográfica... semelhante ao padrão Wide Area Network (WAN) . Além disso, a VPN também é usada para "difundir" e expandir modelos de Intranet para melhor transmitir informações e dados. Por exemplo, as escolas ainda precisam usar VPN para se conectar entre campi escolares (ou entre filiais e sedes).

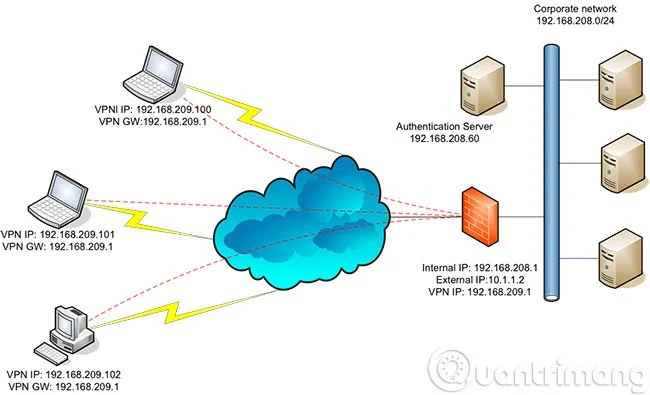

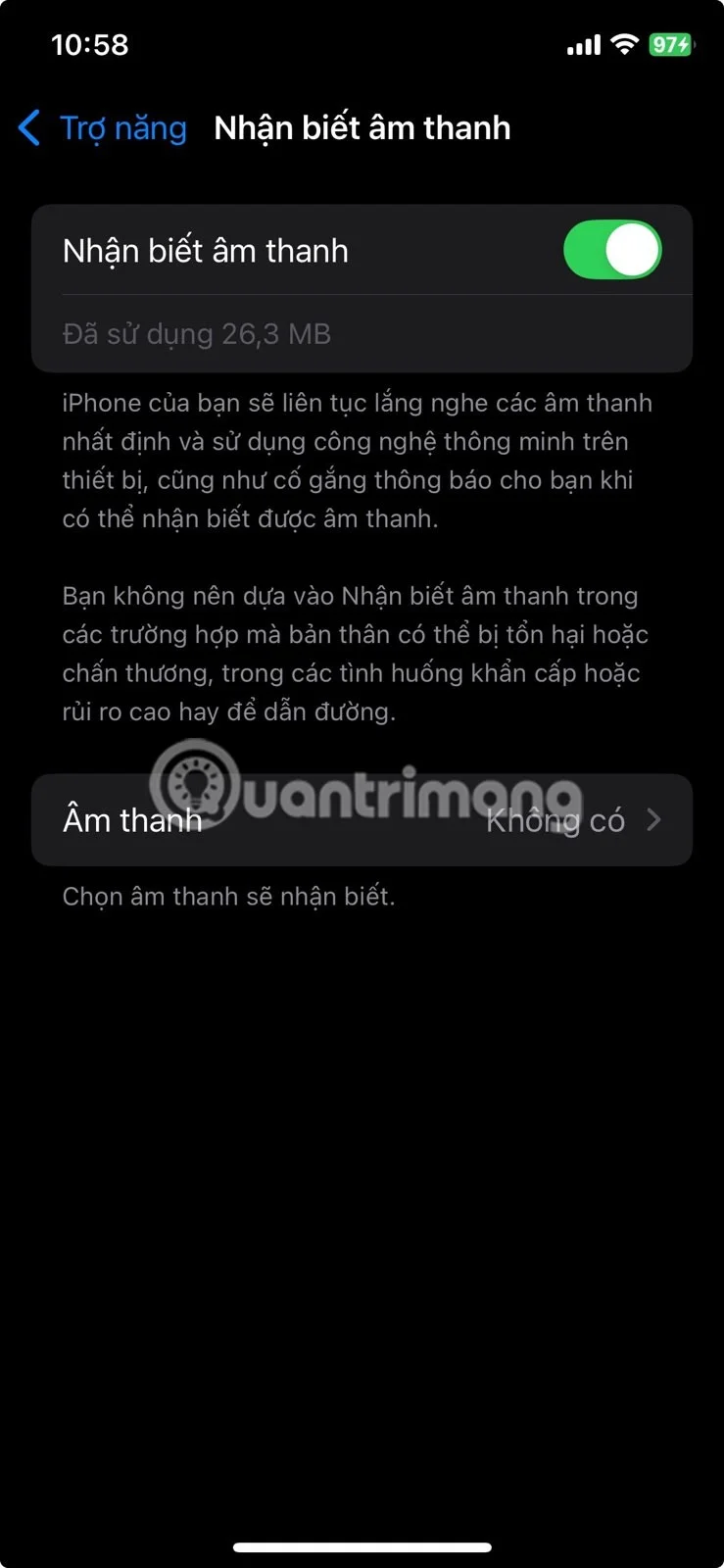

Para se conectar ao sistema VPN, cada conta deve ser autenticada (deve ter um nome de usuário e uma senha ). Essas informações de autenticação da conta são usadas para conceder acesso por meio de um número de identificação pessoal (PIN) . Esses códigos PIN geralmente são válidos apenas por um determinado período (30 segundos ou 1 minuto).

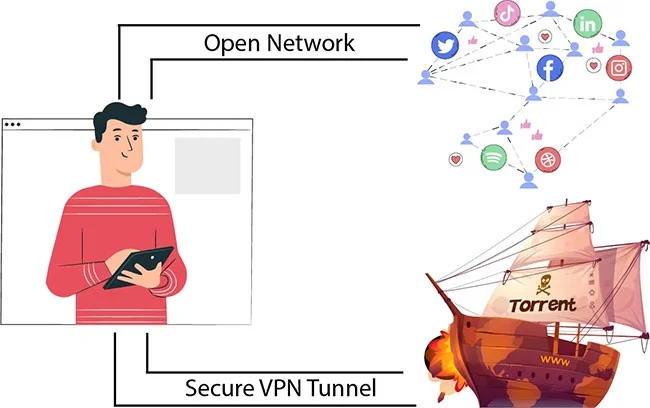

Ao conectar seu computador ou outro dispositivo, como um celular ou tablet, a uma VPN, seu computador age como se estivesse na mesma rede local que a VPN. Todo o tráfego de rede é enviado por uma conexão segura para a VPN. Isso permite que você acesse os recursos da sua rede local com segurança, mesmo quando estiver longe.

Você também pode usar a Internet como se estivesse no local da VPN, o que oferece alguns benefícios ao usar WiFi público ou acessar sites bloqueados e com restrições geográficas.

Ao navegar na web com uma VPN, seu computador se conecta ao site por meio de uma conexão VPN criptografada. Todas as solicitações, informações e dados trocados entre você e o site são transmitidos por uma conexão segura. Se você usar uma VPN nos Estados Unidos para acessar a Netflix, a Netflix identificará sua conexão como proveniente dos Estados Unidos.

Embora pareça bastante simples, na realidade as VPNs são usadas para fazer muitas coisas:

- Acessando a rede corporativa enquanto estiver ausente: VPNs são frequentemente usadas por pessoas de negócios para acessar sua rede corporativa, incluindo todos os recursos na rede local, enquanto estão na estrada, viajando, etc. Os recursos na rede interna não precisam ser expostos diretamente à Internet, aumentando assim a segurança.

- Acesse sua rede doméstica mesmo quando estiver fora de casa: você pode configurar sua própria VPN para acessá-la quando estiver fora de casa. Isso permitirá que você acesse o Windows remotamente pela internet, use arquivos compartilhados na sua rede local e jogue jogos de computador pela internet como se estivessem na mesma LAN.

- Navegação anônima: Se você estiver usando uma rede Wi-Fi pública, navegando em sites que não sejam HTTPS, a segurança dos dados trocados na rede ficará facilmente exposta. Se quiser ocultar suas atividades de navegação para tornar seus dados mais seguros, conecte-se a uma VPN. Todas as informações transmitidas pela rede agora serão criptografadas.

- Acesse sites bloqueados geograficamente, ignore a censura da Internet, ignore firewalls,...

- Baixando arquivos: Baixar BitTorrent por meio de uma VPN ajudará a acelerar o download de seus arquivos. Isso também é útil para tráfego que seu provedor de internet pode estar bloqueando.

2. Recursos importantes da VPN

Criptografia

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Uma das principais funções de uma VPN é bloquear tentativas de usuários não autorizados de interceptar, ler ou alterar o conteúdo do seu tráfego de internet. Ela consegue isso convertendo seus dados reais em um formato ilegível, por meio de um processo chamado criptografia.

Os dados são protegidos por uma chave de criptografia que só pode ser definida por usuários autorizados. Para descriptografar os dados, você precisará da mesma chave de descriptografia. Uma VPN criptografa seus dados quando eles entram no túnel VPN e, em seguida, os retorna ao seu formato original na outra extremidade.

Existem três tipos de técnicas de criptografia que a maioria das VPNs utiliza. São elas:

Criptografia Simétrica : A criptografia simétrica é uma forma antiga de criptografia que utiliza um algoritmo para transformar dados. A "chave" é um elemento do algoritmo que altera todo o resultado da criptografia. Tanto o remetente quanto o destinatário usam a mesma chave para criptografar ou descriptografar os dados.

Esses algoritmos agrupam dados em uma série de grades e, em seguida, deslocam, trocam e embaralham o conteúdo das grades usando uma chave. Essa técnica é chamada de cifra de bloco e é a base de sistemas de criptografia de chaves comumente usados, incluindo AES e Blowfish.

- AES : Advanced Encryption System ou AES é uma cifra de bloco exigida pelo governo dos EUA e usada pela maioria dos serviços de VPN em todo o mundo. Ela divide os fluxos de dados em matrizes de 128 bits, com 16 bytes de comprimento. As chaves podem ter 128, 192 ou 256 bits, enquanto os blocos são grades de 4x4 bytes. Se você não está familiarizado com unidades de dados, deve aprender a diferença entre bits e bytes. O comprimento da chave determina o número de rodadas de criptografia ou o número de transições. Por exemplo, o AES-256 realiza 14 rodadas de criptografia, o que o torna extremamente seguro.

- Blowfish : Usuários que não confiam na segurança oferecida pelo AES usarão o Blowfish. Ele utiliza um algoritmo de código aberto, razão pela qual o Blowfish também está incluído no sistema OpenVPN de código aberto. No entanto, tecnicamente, o Blowfish é mais fraco que o AES porque usa blocos de 64 bits – que é metade do tamanho do bloco AES. É por isso que a maioria dos serviços de VPN prefere o AES ao Blowfish.

Criptografia de chave pública : Uma falha óbvia na criptografia simétrica é que tanto o remetente quanto o destinatário precisam ter a mesma chave. Você teria que enviar a chave ao servidor VPN para iniciar a comunicação. Se os interceptadores, de alguma forma, obtiverem a chave, eles poderão descriptografar todos os dados criptografados com ela. A criptografia de chave pública oferece uma solução para o risco de segurança da transmissão de chaves. A criptografia de chave pública utiliza duas chaves, uma das quais é pública. Dados criptografados com uma chave pública só podem ser descriptografados com a chave de descriptografia correspondente e vice-versa.

Hashing : Hashing é o terceiro método de criptografia usado por VPNs. Ele utiliza o Algoritmo de Hash Seguro (SHA) para preservar a integridade dos dados e verificar se eles vêm da fonte original.

Túnel dividido

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

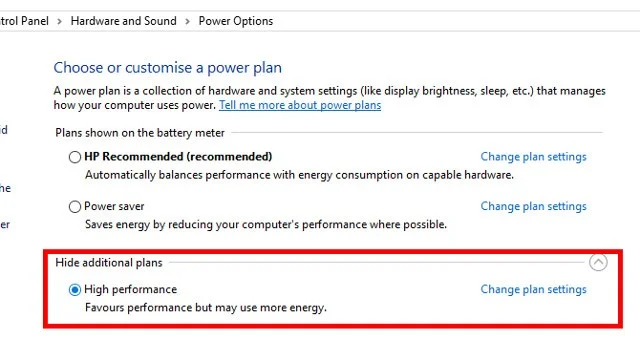

O tunelamento dividido é um recurso popular de VPN que permite escolher quais aplicativos serão protegidos pela VPN e quais funcionarão normalmente. É um recurso útil que permite manter parte do seu tráfego de internet privado e rotear o restante pela sua rede local.

O tunelamento dividido pode ser uma ferramenta útil para economizar largura de banda, pois envia apenas uma parte do tráfego de internet pelo túnel. Assim, se você tiver dados confidenciais para transferir, poderá protegê-los sem sofrer a inevitável latência que uma VPN pode causar em outras atividades online.

Limites de dados e largura de banda

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Limites de dados e largura de banda são limites que determinam a quantidade de dados que você pode transferir ou a quantidade de largura de banda que você pode usar simultaneamente. Os serviços de VPN usam limites de dados e largura de banda para controlar a quantidade e a velocidade dos dados que fluem pela rede.

É importante que os provedores de VPN mantenham limites para evitar congestionamentos e interrupções. No entanto, provedores premium com grandes infraestruturas, como ExpressVPN, NordVPN, PIA e Surfshark, não impõem limites de dados e largura de banda ao uso.

Política de não registro

Uma política de não registro é uma promessa de um provedor de serviços VPN de que nunca manterá registros das atividades online de um usuário. Essa política é um grande atrativo para VPNs, pois é um dos principais motivos pelos quais as pessoas as utilizam.

Poucas VPNs oferecem um serviço completo sem registros, e mesmo aquelas que são estritamente sem registros tendem a manter alguns registros. Se você não tiver certeza de qual VPN escolher que realmente não mantenha registros, procure serviços que utilizem apenas servidores RAM. Esses servidores armazenam dados temporários que são excluídos quando o hardware é desligado.

Conecte vários dispositivos simultaneamente

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Conexões simultâneas de dispositivos referem-se ao número de dispositivos que podem se conectar à VPN simultaneamente. A maioria das VPNs impõe um limite para conexões simultâneas, e apenas algumas delas podem acomodar conexões ilimitadas por vez.

Uma coisa a lembrar sobre conexões de vários dispositivos é que você pode instalar VPNs em quantos dispositivos quiser, mas não pode executá-las em todos eles ao mesmo tempo.

Interruptor de segurança

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Um kill switch de VPN é um recurso que desconecta seu dispositivo da internet caso a conexão VPN seja perdida inesperadamente. Este é um recurso importante da VPN que impede o envio de dados para fora do túnel VPN seguro.

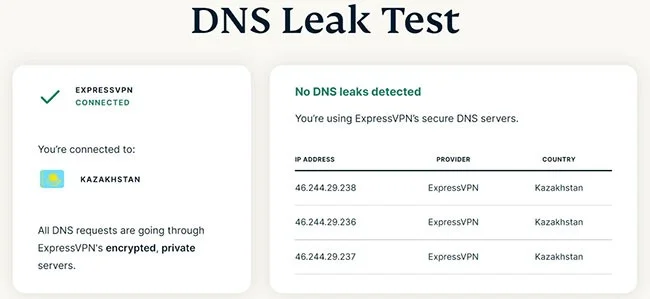

Proteção contra vazamento de IP

O principal objetivo de usar uma VPN é ocultar seu endereço IP real de olhares curiosos. Mas, às vezes, seu endereço IP original pode ser exposto, expondo sua localização, histórico de navegação e atividade online. Isso é conhecido como vazamento de IP e anula o propósito de usar uma VPN.

Muitas das principais VPNs possuem proteção contra vazamento de IP/DNS habilitada por padrão. Elas também oferecem ferramentas para verificar seu IP real e o atribuído a você pela VPN. Com uma conexão VPN ativa, os dois endereços IP não devem coincidir.

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

IP Shuffle

O IP Shuffle é um recurso de segurança de VPN que randomiza seu endereço IP. As VPNs fazem isso reconectando você a um servidor VPN diferente após um determinado período. A maioria das VPNs permite que os usuários definam essa frequência de conexão aleatória com uma variedade de opções, desde a cada 10 minutos até a cada hora ou a cada dia.

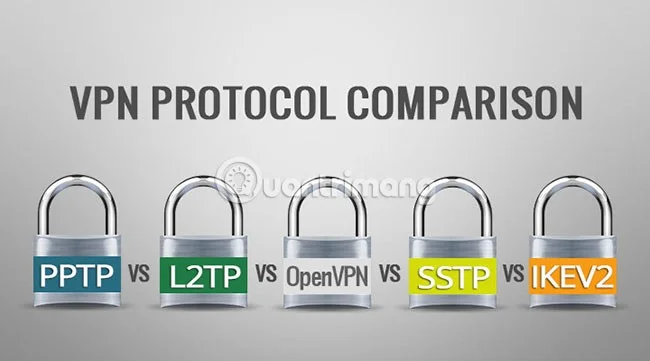

3. Protocolos comumente usados em VPN

Os produtos VPN variam muito em termos de conveniência, eficiência e segurança. Se a segurança for uma das principais preocupações, uma organização deve prestar atenção aos protocolos suportados pelo serviço VPN. Alguns protocolos amplamente utilizados apresentam fragilidades significativas, enquanto outros oferecem segurança de ponta. Os melhores protocolos disponíveis atualmente são OpenVPN e IKEv2.

Aprenda sobre protocolos VPN

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Um protocolo VPN é essencialmente um conjunto de protocolos. Há diversas funções que toda VPN deve ser capaz de executar:

Tunelamento (técnica de transmissão de dados em múltiplas redes com diferentes protocolos) - A função básica da VPN é entregar pacotes de um ponto a outro sem revelá-los a ninguém no caminho. Para isso, a VPN encapsula todos os dados em um formato que tanto o cliente quanto o servidor entendem. O lado emissor coloca os dados no formato de tunelamento e o lado receptor os extrai para obter as informações.

- Criptografia : O tunelamento não oferece proteção. Qualquer pessoa pode extrair os dados. Os dados também precisam ser criptografados durante o transporte. O destinatário saberá como descriptografar os dados de um determinado remetente.

- Autenticação . Para ser segura, uma VPN deve confirmar a identidade de qualquer cliente que tente se "comunicar" com ela. O cliente precisa confirmar que chegou ao servidor desejado.

- Gerenciamento de sessão : depois que um usuário é autenticado, a VPN precisa manter uma sessão para que o cliente possa continuar a “se comunicar” com ele por um período de tempo.

Os protocolos de VPN geralmente tratam tunelamento, autenticação e gerenciamento de sessão como um pacote. Fraquezas em qualquer uma dessas funções são potenciais brechas de segurança no protocolo. A criptografia é uma área especializada e também muito complexa, então, em vez de tentar inventar algo novo, as VPNs costumam usar uma combinação de protocolos de criptografia confiáveis. Aqui estão alguns protocolos de VPN comuns e seus pontos fortes e fracos.

Protocolos fracos

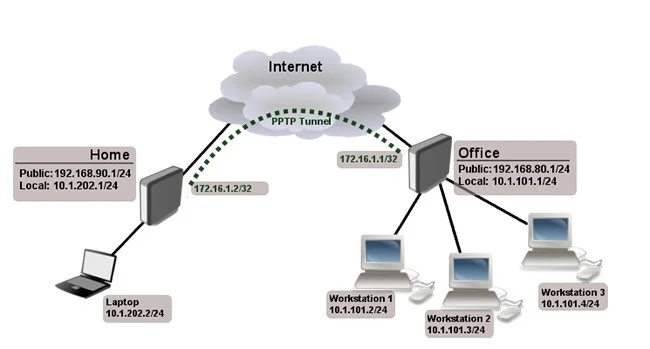

Protocolo de Tunelamento Ponto a Ponto (PPTP)

O protocolo mais antigo ainda em uso é o PPTP (Protocolo de Tunelamento Ponto a Ponto). O PPTP foi usado pela primeira vez em 1995. O PPTP não especifica um protocolo de criptografia, mas pode usar diversos protocolos, como o MPPE-128. A falta de padronização quanto à força do protocolo é um risco, pois ele só pode usar o padrão de criptografia mais forte suportado por ambas as partes. Se uma das partes suportar apenas um padrão mais fraco, a conexão deverá usar uma criptografia mais fraca do que a esperada pelo usuário.

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

No entanto, o verdadeiro problema com o PPTP é o processo de autenticação. O PPTP utiliza o protocolo MS-CHAP, que pode ser facilmente quebrado em sua forma atual. Um invasor pode efetuar login e se passar por um usuário autorizado.

Segurança IP (IPSec)

Usado para proteger comunicações e fluxos de dados no ambiente da Internet (ambiente fora da VPN). Este é o ponto-chave: o volume de tráfego via IPSec é usado principalmente pelos modos de transporte , ou túneis (também chamados de túneis — este conceito é frequentemente usado em Proxy e SOCKS) para criptografar dados na VPN.

A diferença entre esses modos é:

- O modo de transporte criptografa apenas os dados dentro dos pacotes (pacote de dados - também conhecido como carga útil). Já o modo de túnel criptografa todo o pacote de dados.

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Portanto, o IPSec é frequentemente chamado de Sobreposição de Segurança , porque o IPSec usa camadas de segurança sobre outros protocolos.

L2TP

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

O protocolo L2TP normalmente funciona com o algoritmo de criptografia IPSec. Ele é significativamente mais forte que o PPTP, mas ainda é uma preocupação para os usuários. A principal vulnerabilidade no L2TP/IPSec é o método de troca de chaves públicas. A troca de chaves públicas Diffie-Hellman é como duas partes concordam com a próxima chave de criptografia, sem que ninguém mais saiba. Existe um método para "quebrar" esse processo, que requer uma quantidade significativa de poder computacional, mas permite o acesso a todas as comunicações em uma determinada VPN.

Camada de soquetes seguros (SSL) e segurança da camada de transporte (TLS)

Semelhante ao IPSec, os dois protocolos acima também usam senhas para garantir a segurança entre as conexões no ambiente da Internet.

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

Modelo SSL VPN

Além disso, os dois protocolos acima também utilizam o modo Handshake , relacionado ao processo de autenticação de contas entre o cliente e o servidor. Para que uma conexão seja considerada bem-sucedida, esse processo de autenticação utilizará Certificados , que são chaves de autenticação de contas armazenadas tanto no servidor quanto no cliente.

Protocolos com melhor segurança

IKEv2 (Internet Key Exchange)

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

O IKEv2 (Internet Key Exchange) é considerado o mais seguro entre os protocolos atuais. Utiliza tunelamento IPSec e oferece uma ampla variedade de protocolos de criptografia. Utiliza criptografia AES-256, que é muito difícil de quebrar. Utiliza autenticação forte baseada em certificado e pode usar o algoritmo HMAC para verificar a integridade dos dados transmitidos. Suporta comunicação rápida e é particularmente robusto na manutenção de sessões, mesmo quando a conexão com a internet é interrompida. Windows, macOS, iOS e Android são compatíveis com IKEv2. Diversas implementações de código aberto também estão disponíveis.

A versão 1 do protocolo foi introduzida em 1998 e a versão 2 em 2005. O IKEv2 não é um dos protocolos mais novos, mas é muito bem mantido.

SSTP (Protocolo de Tunelamento de Socket Seguro)

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

SSTP (Secure Socket Tunneling Protocol) é um produto da Microsoft, com suporte principalmente no Windows. Quando usado com criptografia AES e SSL, o SSTP oferece boa segurança em teoria. Nenhuma vulnerabilidade conhecida foi encontrada no SSTP, mas é possível que existam algumas fragilidades.

Um problema prático com o SSTP é o suporte limitado em sistemas que não sejam Windows.

OpenVPN

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

O OpenVPN é um conjunto de protocolos abertos que oferece recursos de segurança robustos e se tornou muito popular. O OpenVPN foi lançado pela primeira vez em 2001 sob a licença GPL. O OpenVPN é de código aberto, portanto, é garantido que seja testado quanto a vulnerabilidades. A funcionalidade de criptografia do OpenVPN normalmente utiliza a biblioteca OpenSSL. O OpenSSL suporta diversos algoritmos de criptografia, incluindo AES.

Não há suporte para OpenVPN no nível do sistema operacional, mas muitos pacotes incluem seus próprios clientes OpenVPN.

Para obter o máximo de segurança de um protocolo, os administradores precisam lidar com ele corretamente. A comunidade OpenVPN fornece recomendações para aprimorar a segurança do OpenVPN.

SoftEther (Ethernet de software)

![O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual) O que é VPN? Vantagens e desvantagens da VPN (rede privada virtual)]()

O SoftEther (Software Ethernet) é relativamente novo, tendo sido lançado em 2014. Assim como o OpenVPN, o SoftEther também é de código aberto. O SoftEther suporta os protocolos de criptografia mais fortes, incluindo AES-256 e RSA de 4096 bits. O SoftEther oferece velocidades de comunicação maiores do que a maioria dos protocolos, incluindo o OpenVPN, a uma determinada taxa de dados. Ele não suporta um sistema operacional próprio, mas pode ser instalado em uma variedade de sistemas operacionais, incluindo Windows, Mac, Android, iOS, Linux e Unix.

Como um protocolo novo, o SoftEther não conta com tanto suporte quanto outros protocolos. O SoftEther não existe há tanto tempo quanto o OpenVPN, então os usuários não tiveram tanto tempo para testar o protocolo em busca de possíveis vulnerabilidades. No entanto, o SoftEther é um forte candidato para quem precisa de segurança de ponta.

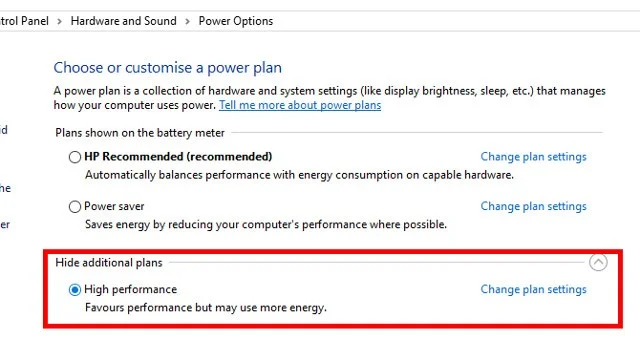

Então qual protocolo escolher?

A pergunta "Qual protocolo é o mais seguro?" é difícil de responder. IKEv2, OpenVPN e SoftEther são fortes concorrentes. OpenVPN e SoftEther têm a vantagem de serem de código aberto. O IKEv2 possui implementações de código aberto, mas também existem implementações proprietárias. A principal vantagem de segurança do IKEv2 é a facilidade de instalação, reduzindo o risco de erros de configuração. O SoftEther oferece uma segurança muito boa, mas os usuários não têm tanta experiência com o SoftEther quanto com os outros dois protocolos, portanto, é possível que o SoftEther tenha problemas que os usuários ainda não descobriram.

O código do OpenVPN está disponível há anos para análise por especialistas em segurança. O OpenVPN é amplamente utilizado e suporta os protocolos de criptografia mais fortes. A decisão final também dependerá de outros fatores, como conveniência e velocidade, ou se a segurança é uma grande preocupação.

4. Vantagens e desvantagens da VPN

Essa é a teoria, mas na prática, quais são as vantagens e desvantagens da VPN? Continue conversando com a WebTech360.

Para construir um sistema de rede privada, uma rede pessoal virtual, usar VPN é uma solução barata. Podemos imaginar que o ambiente da internet seja a ponte, a principal forma de comunicação para transmissão de dados. Em termos de custo, é completamente razoável em comparação com o alto custo de configurar uma conexão privada. Além disso, ter que usar sistemas de software e hardware para suportar o processo de autenticação de contas não é barato. Comparando a conveniência que uma VPN oferece com o custo de configurar um sistema como você deseja, a VPN é claramente superior.

Mas além disso, há desvantagens muito óbvias, como:

As VPNs não têm a capacidade de gerenciar a Qualidade de Serviço (QoS) no ambiente da internet, portanto, os pacotes de dados ainda correm o risco de serem perdidos e arriscados. A capacidade de gerenciamento dos provedores de VPN é limitada, ninguém consegue prever o que pode acontecer com seus clientes ou, em resumo, eles podem ser hackeados.

5. Por que você precisa de um serviço VPN?

Navegar ou fazer transações bancárias em uma rede Wi-Fi desprotegida pode expor suas informações pessoais e hábitos de navegação. Por isso, uma VPN é essencial para quem se preocupa com privacidade e segurança online.

Você já acessou sua conta bancária online no lobby do seu hotel? Ou talvez tenha pago a fatura do seu cartão de crédito online enquanto tomava um café mocha na sua cafeteria favorita. Se você fez isso sem primeiro acessar uma VPN, pode estar expondo suas informações pessoais e hábitos de navegação a hackers e cibercriminosos.

A menos que você faça login em uma rede Wi-Fi privada que exija uma senha, quaisquer dados transmitidos durante suas sessões on-line podem ser facilmente interceptados por estranhos usando a mesma rede.

É aí que entra uma VPN: uma VPN criptografa seus dados online, criptografando-os para que não possam ser lidos por estranhos. A criptografia que uma VPN oferece mantém suas atividades online privadas, incluindo tudo, desde o envio de e-mails e compras online até o pagamento de contas ou conversas com seu médico.

Uma VPN também pode ocultar seu endereço IP para que curiosos não saibam que você está navegando na internet, baixando arquivos e comentando em grupos do Reddit. Uma VPN criptografa os dados que você envia e recebe em qualquer dispositivo que esteja usando, incluindo seu celular, laptop ou tablet. Ela envia seus dados por um túnel seguro para os servidores do provedor de VPN. Seus dados são criptografados e redirecionados para qualquer site que você esteja tentando acessar.

6. O que esperar dos serviços VPN?

O mercado de VPN está cheio de opções, por isso é importante considerar suas necessidades ao comprar uma VPN.

Pense no que é importante para você. Quer navegar na internet anonimamente, ocultando seu endereço IP? Tem medo de que suas informações sejam roubadas em redes Wi-Fi públicas? Viaja com frequência e quer assistir aos seus programas favoritos em qualquer lugar?

Uma boa VPN pode ajudar você a atender a todas essas necessidades, mas há alguns outros pontos a serem considerados.

7. Como escolher uma VPN

Uma maneira inteligente de se manter seguro ao usar Wi-Fi público é usar uma solução VPN. Mas qual é a melhor maneira de escolher uma rede virtual privada? Aqui estão algumas perguntas a serem feitas ao escolher um provedor de VPN.

- Eles respeitam a sua privacidade? O objetivo de usar uma VPN é proteger a sua privacidade, por isso é importante que o seu provedor de VPN também a respeite. Eles devem ter uma política de não registro, o que significa que nunca monitoram ou registram suas atividades online.

- Eles usam o protocolo mais recente? O OpenVPN oferece segurança mais robusta do que outros protocolos, como o PPTP. O OpenVPN é um software de código aberto compatível com todos os principais sistemas operacionais.

- Eles têm limites de dados? Dependendo do seu uso de internet, a largura de banda pode ser um fator decisivo para você. Certifique-se de que os serviços atendem às suas necessidades, verificando se você tem largura de banda total, sem limites de dados.

- Onde os servidores estão localizados? Decida qual localização de servidor é importante para você. Se quiser que pareça que você está acessando a web de um determinado local, certifique-se de que haja um servidor naquele país.

- É possível configurar o acesso VPN em vários dispositivos? Se você é como o consumidor médio, provavelmente usa entre três e cinco dispositivos. O ideal seria poder usar uma VPN em todos eles ao mesmo tempo.

- Quanto custa uma VPN? Se o preço for importante para você, uma VPN gratuita pode ser a melhor opção. No entanto, lembre-se de que alguns serviços de VPN podem não custar nada, mas você pode ter que pagar por eles de outras maneiras, como exibindo anúncios regularmente ou tendo suas informações pessoais coletadas e vendidas a terceiros. Se você comparar opções pagas e gratuitas, poderá descobrir que as VPNs gratuitas:

- Não fornece os protocolos mais recentes ou seguros

- Não fornece a maior largura de banda e velocidade de conexão para usuários gratuitos

- Tem uma taxa de desconexão mais alta

- Não há muitos servidores em muitos países ao redor do mundo

- Nenhum suporte fornecido

Há muitos fatores a considerar ao escolher uma VPN, então faça alguns testes em casa para garantir que você obtenha a VPN certa para suas necessidades. Independentemente do provedor que você escolher, tenha certeza de que uma boa VPN proporcionará maior segurança, privacidade e anonimato online do que um ponto de acesso Wi-Fi público.

Preços de VPN

Faz sentido escolher seu provedor de VPN com base no preço. Afinal, todos nós queremos gastar o mínimo possível a cada mês, certo?

Mas focar apenas no preço pode ser um erro. Você quer um provedor de VPN que proteja sua privacidade online e criptografe os dados que você envia e recebe. Você quer que ele seja confiável e se conecte rapidamente. Todos esses fatores são tão importantes — se não mais importantes — que o preço.

Isso significa que a maioria dos provedores de VPN cobra preços semelhantes, geralmente variando de US$ 9,99 a US$ 12,99/mês, com algumas exceções. No entanto, ao analisar os preços, certifique-se de entender o que está adquirindo.

Por exemplo, um provedor pode cobrar apenas US$ 4,99 por mês para fornecer proteção VPN em um dispositivo. No entanto, o provedor pode cobrar US$ 9,99 por mês para fornecer o mesmo serviço em 10 dispositivos. Você também pode reduzir seus custos mensais assinando um plano de VPN mais longo. Normalmente, você gastará menos por mês se assinar um plano de VPN de 1 ano do que se optar por pagar mensalmente.

Existe uma versão gratuita?

Muitos provedores de ponta oferecem versões gratuitas de VPNs. No entanto, as versões gratuitas podem ter limitações – por exemplo, quanto à quantidade de dados que você pode usar.

Alguns provedores de VPN oferecem testes gratuitos de suas versões pagas. Os períodos de teste geralmente duram cerca de um mês. Alguns permitem acesso à maioria dos recursos de VPN do serviço pago, embora possa haver restrições de dados.

Ao se inscrever para um teste gratuito, você fornecerá as mesmas informações pessoais e de pagamento que usaria se assinasse um serviço pago. Você pode cancelar sua conta antes do final do período de teste. Se não cancelar, o provedor começará a cobrar pela continuação do uso do serviço.

Observe que algumas VPNs gratuitas podem coletar, compartilhar ou vender seus dados a terceiros para fins de marketing, enquanto outras podem não bloquear anúncios.

Número de servidores

Mais importante que o preço é o número de servidores que seu provedor de VPN oferece. Geralmente, quanto mais servidores, melhor.

Por quê? VPNs que não oferecem muitos servidores costumam ter problemas com velocidades lentas na internet. Isso pode ser um problema se você se conectar a uma VPN e começar a baixar arquivos ou transmitir vídeos.

Se houver muitos usuários no mesmo servidor, ele pode ficar sobrecarregado. Quando isso acontece, você notará uma redução na velocidade de navegação.

Ao considerar um provedor de VPN, certifique-se de contratar um que tenha um grande número de servidores. Quantos servidores são suficientes? Não há uma resposta única para essa pergunta. Mas serviços de VPN com 1.000 ou mais servidores podem ter menos probabilidade de ficarem sobrecarregados.

8. Como uma VPN protege seu endereço IP e privacidade?

Basicamente, uma VPN cria um túnel de dados entre sua rede local e um nó de saída em outro local, possivelmente a milhares de quilômetros de distância, fazendo com que pareça que você está em outro lugar. Esse benefício permite liberdade online ou a capacidade de acessar seus aplicativos e sites favoritos em qualquer lugar.

Veja mais detalhes sobre como funciona uma rede virtual privada. Uma VPN usa criptografia para criptografar os dados enquanto eles trafegam por uma rede Wi-Fi. A criptografia torna os dados ilegíveis. A segurança dos dados é especialmente importante ao usar uma rede Wi-Fi pública, pois impede que qualquer outra pessoa na rede espione sua atividade na internet.

Há outro aspecto da privacidade. Sem uma VPN, seu provedor de internet pode ver todo o seu histórico de navegação. Com uma VPN, seu histórico de pesquisa fica oculto. Isso ocorre porque sua atividade na web está vinculada ao endereço IP do servidor VPN, não ao seu.

Um provedor de VPN pode ter servidores em todo o mundo. Isso significa que sua atividade de pesquisa pode se originar de qualquer um deles. Observe que os mecanismos de busca também rastreiam seu histórico de pesquisa, mas associarão essa informação a um endereço IP que não é seu. Novamente, uma VPN manterá sua atividade online privada.

9. O que uma VPN esconde?

As VPNs podem ocultar muitas informações que podem colocar sua privacidade em risco, inclusive.

Seu histórico de navegação

Não é segredo que, quando você navega na internet, seu provedor de internet e seu navegador podem rastrear tudo o que você faz na internet. Muitos dos sites que você visita também podem manter um histórico. Os navegadores podem rastrear seu histórico de pesquisa e vincular essas informações ao seu endereço IP.

Aqui estão dois exemplos de por que você pode querer manter seu histórico de navegação privado. Talvez você tenha uma condição médica e esteja pesquisando na internet informações sobre opções de tratamento. Sem uma VPN, você está compartilhando essas informações automaticamente e pode começar a receber anúncios direcionados que podem chamar mais atenção para sua condição.

Ou talvez você só queira ver as passagens aéreas para um voo no mês que vem. Os sites de viagens que você visita sabem que você está procurando passagens aéreas e podem não mostrar as tarifas mais baratas disponíveis.

Estes são apenas alguns exemplos isolados. Lembre-se de que seu provedor de internet pode vender seu histórico de navegação. Mesmo a chamada navegação privada pode não ser tão privada quanto você pensa.

Seu endereço IP e localização

Sempre que você se conecta à internet, seu endereço IP fica visível para todos na web. Isso facilita o rastreamento de suas atividades online por hackers, provedores de internet e outras organizações. Seu endereço IP pode ser usado por provedores de internet para coletar dados sobre suas atividades de navegação, restringir o acesso a determinados sites e até mesmo limitar a velocidade da sua conexão. Cibercriminosos podem usá-lo para fins maliciosos. Mesmo que você use a internet anonimamente e não use seu nome verdadeiro, seu endereço IP ainda pode ser usado para identificá-lo.

Qualquer pessoa que obtiver seu endereço IP poderá acessar o que você pesquisa na internet e onde você está enquanto pesquisa. Pense no seu endereço IP como o endereço de retorno que você coloca em uma carta. Ele pode levar de volta ao seu dispositivo.

Felizmente, uma VPN pode ocultar seu endereço IP redirecionando seu tráfego por um de seus servidores. Isso garante que ninguém monitorando a internet consiga rastrear sua atividade online ou localização.

Como uma VPN usa um endereço IP que não é o seu, ela permite que você mantenha sua privacidade online e pesquise na web anonimamente. Você também está protegido contra a coleta, visualização ou venda do seu histórico de pesquisa. Observe que seu histórico de pesquisa ainda pode estar visível se você estiver usando um computador público ou fornecido pelo seu empregador, escola ou outra organização.

Sua localização de streaming

Você pode pagar por serviços de streaming que permitem assistir a eventos como esportes profissionais. Quando você viaja para o exterior, esses serviços de streaming podem não estar disponíveis. Há razões legítimas para isso, incluindo termos contratuais e regulamentações em outros países. No entanto, uma VPN permitirá que você escolha um endereço IP em seu próprio país. Isso pode lhe dar acesso a quaisquer eventos exibidos no seu serviço de streaming. Você também pode evitar o registro de dados ou a limitação de velocidade.

Seu dispositivo

VPNs podem ajudar a proteger seus dispositivos, incluindo desktops, laptops, tablets e smartphones, de olhares indiscretos. Seus dispositivos podem ser um alvo preferencial para cibercriminosos quando você está online, especialmente se estiver usando uma rede Wi-Fi pública. Em resumo, as VPNs ajudam a proteger os dados que você envia e recebe em seus dispositivos, impedindo que hackers rastreiem todos os seus movimentos.

Ativismo na Web para Manter a Liberdade na Internet

Felizmente, você não está sob vigilância de nenhuma organização, mas tudo é possível. Lembre-se de que uma VPN protege seu provedor de internet de ver seu histórico de navegação, então você estará protegido caso uma organização solicite ao seu provedor de internet registros de sua atividade na internet. Supondo que seu provedor de VPN não registre seu histórico de navegação, uma VPN pode ajudar a proteger sua liberdade de usar a internet.

10. O que uma VPN não esconde?

As VPNs oferecem muitas vantagens quando se trata de privacidade e segurança online, mas não fornecem proteção de privacidade completa, pois ainda há algumas coisas que as VPNs não conseguem esconder.

Atividade da conta

Uma VPN pode criptografar seu tráfego da web, ocultar seu endereço IP e falsificar sua localização, mas não pode protegê-lo de ser rastreado por serviços online. Quando você se cadastra em um site ou serviço online, a empresa ainda pode rastrear suas atividades em sua própria plataforma. Portanto, se você usa o Gmail, o Facebook ou o Twitter com uma VPN ativada, as atividades da sua conta não serão ocultadas.

Informações de pagamento

Um homem insere detalhes de pagamento de um cartão em um laptop

Habilitar uma VPN pode ajudar a protegê-lo de hackers e bisbilhoteiros, mas não pode protegê-lo de fraudes financeiras. Ao fazer compras online com cartão de crédito ou PayPal, a empresa ainda pode acessar suas informações de pagamento. Mesmo usando uma VPN, é importante tomar precauções extras ao comprar online e sempre usar métodos de pagamento seguros.

Malware e vírus

As VPNs podem fazer muito para proteger seu sistema contra intrusos, mas será que elas protegem você contra malware? Infelizmente, usar uma VPN enquanto navega na internet não impede que malware ou vírus infectem seu dispositivo. Na verdade, pode piorar a situação, pois as VPNs podem direcioná-lo por redes não confiáveis que podem conter malware.

Mesmo se você estiver usando uma VPN, é importante ter um bom antivírus instalado no seu dispositivo, se você quiser ficar protegido contra ataques maliciosos.

Endereço MAC do dispositivo

Sua VPN pode ocultar seu endereço IP, mas não o endereço MAC (Media Access Control) do seu dispositivo. Este é um identificador exclusivo atribuído a cada dispositivo na rede e pode ser usado para rastrear suas atividades.

Uso de dados

Seu provedor de internet ainda poderá ver a quantidade de dados que você está usando, mesmo se estiver usando uma VPN. Além disso, alguns provedores de internet têm limites de dados que limitam a quantidade de dados que você pode usar por mês, e essas restrições continuarão se aplicando mesmo se você estiver usando uma VPN.

11. Posso configurar o acesso VPN em vários dispositivos?

Se você for um consumidor médio, provavelmente usará entre 3 e 5 dispositivos. O ideal é que você consiga usar uma VPN em todos eles ao mesmo tempo.

Quanto custa esta opção? Se o preço for importante para você, talvez pense que uma VPN gratuita seja a melhor opção. No entanto, lembre-se de que alguns serviços de VPN podem não cobrar nada à primeira vista, mas você terá que fazer outras concessões,

como ver anúncios frequentes ou ter suas informações pessoais coletadas e vendidas a terceiros. Se você comparar opções pagas e gratuitas, poderá descobrir que as VPNs gratuitas:

- Não fornece os protocolos mais recentes ou seguros

- Não fornece a maior largura de banda e velocidade de conexão para usuários gratuitos

- Tem uma taxa de desconexão mais alta

- Não há muitos servidores em muitos países ao redor do mundo

- Nenhum suporte fornecido

Há muitos fatores a considerar ao escolher uma VPN, portanto, faça a devida diligência para garantir que você esteja adquirindo a VPN certa para as suas necessidades. Independentemente do provedor que você escolher, tenha certeza de que uma boa VPN oferecerá mais segurança, privacidade e anonimato online do que um ponto de acesso Wi-Fi público.

12. Você precisa de uma VPN em casa?

E se você estiver acessando a internet de casa? Precisa de uma VPN?

Provavelmente não. Ao configurar sua rede Wi-Fi doméstica, você provavelmente já a protege com uma senha. Portanto, você provavelmente não precisa da segurança adicional de uma VPN para proteger suas atividades online.

Investir em uma VPN para uso doméstico pode ser um desperdício de dinheiro, a menos que você queira manter sua navegação na web privada do seu provedor de serviços de Internet (ISP) ou se optar por acessar conteúdo de streaming ou notícias esportivas que não pode acessar de sua localização.

Você pode investir em um provedor de serviços de VPN para acessar a internet em casa, mas isso não é uma decisão financeiramente inteligente. Vale ressaltar que você pode considerar uma VPN gratuita, mas esses serviços podem cobrir seus custos de outras maneiras, como vendendo seus dados a terceiros para fins de marketing.

Há exceções à regra de que você pode considerar usar uma VPN em casa. Você pode querer usar uma VPN se estiver preocupado com o monitoramento da sua atividade online pelo seu provedor de internet. Se você se conectar à internet por meio de uma VPN, seu provedor de internet não poderá ver o que você está fazendo online. No entanto, a empresa que fornece o serviço de VPN poderá. Se você confia mais nessa empresa do que no seu provedor de internet, usar uma VPN em casa pode fazer sentido.

Há outro motivo para usar uma VPN. Ela pode ajudar você a transmitir conteúdo ou assistir a eventos esportivos que não estão disponíveis na sua região. Lembre-se de que você deve entender todos os acordos contratuais que possui com o seu provedor de serviços de streaming. Além disso, regulamentações governamentais em outras regiões ou países podem tornar isso uma má ideia.

13. Terminologia VPN

Aprender sobre VPNs pode parecer exigir vocabulário especializado. Aqui está um glossário com definições de alguns dos termos mais comuns que você verá.

Criptografia AES

A criptografia é essencial para ajudar a impedir que seus dados sejam lidos por hackers, empresas privadas e possivelmente até mesmo agências governamentais. A criptografia embaralha seus dados de forma que eles não possam ser entendidos por terceiros sem uma chave de descriptografia específica. AES, sigla para Advanced Encryption Standard (Padrão Avançado de Criptografia), é um método de criptografia desenvolvido pelos criptógrafos belgas Joan Daemen e Vincent Rijmen. Em 2002, o AES tornou-se o padrão federal de criptografia dos Estados Unidos. Desde então, tornou-se o padrão de criptografia também para o resto do mundo.

Histórico do navegador

Um registro de toda a sua atividade na Internet usando um navegador específico, incluindo as palavras-chave que você pesquisou e os sites que você visitou.

Restrições geográficas

Um dos principais motivos pelos quais as pessoas confiam em VPNs? Elas querem contornar restrições geográficas. Essas restrições são frequentemente impostas por empresas de entretenimento que desejam distribuir conteúdo apenas para determinadas regiões.

Por exemplo, a Netflix pode oferecer conteúdo nos Estados Unidos, mas não no Reino Unido. Ela pode oferecer programas no Reino Unido que os usuários da Netflix nos Estados Unidos não conseguem acessar. Ao usar uma VPN com um endereço IP do Reino Unido, os espectadores nos Estados Unidos podem tentar acessar programas da Netflix que não estão disponíveis em seu país.

Serviços VPN – e conexões VPN – ocultam a localização da sua conexão de internet. Verifique os termos de serviço do seu serviço de streaming e observe também que alguns países podem impor penalidades pelo uso de VPN para burlar suas regras.

Histórico de pesquisa do Google

Um registro de todas as suas pesquisas na Internet usando o mecanismo de busca Google.

Endereço IP

IP significa Protocolo de Internet e um endereço IP é uma sequência de números e pontos que identifica um computador que está usando o protocolo de Internet para enviar e receber dados através de uma rede.

IPsec

IPsec é um conjunto de protocolos ou regras que uma rede privada virtual usa para proteger uma conexão privada entre dois pontos, geralmente um dispositivo como um laptop ou smartphone, e a internet. Sem esses protocolos, uma VPN não consegue criptografar dados e garantir a privacidade dos dados de um usuário. IPsec significa Segurança de Protocolo de Internet.

ISP

Abreviação de Provedor de Serviços de Internet, este é o serviço pelo qual você paga para se conectar à internet. Os ISPs podem registrar seu histórico de navegação e vendê-lo a terceiros para fins de marketing ou outros.

Interruptor de segurança

Os usuários contratam provedores de VPN para proteger seus dados e privacidade online. Mas o que acontece se a conexão de rede do provedor de VPN falhar? Seu computador ou dispositivo móvel usará como padrão o endereço IP público fornecido pelo seu provedor de internet. Isso significa que sua atividade online agora está vulnerável a ser rastreada. No entanto, um kill switch impede que isso aconteça. Se a conexão do seu provedor de VPN falhar, o recurso kill switch cortará completamente sua conexão com a internet. Dessa forma, sua atividade online não será rastreada por terceiros. Nem todos os provedores de VPN oferecem esse recurso, portanto, procure-o ao pesquisar.

L2TP

A sigla L2TP significa Layer 2 Tunneling Protocol (Protocolo de Tunelamento de Camada 2) e é um conjunto de regras que permite aos provedores de serviços de internet habilitar VPNs. No entanto, o L2TP em si não criptografa dados e, portanto, não oferece privacidade completa aos usuários. É por isso que o L2TP é frequentemente usado com IPsec para ajudar a proteger a privacidade online dos usuários.

Wi-Fi público

Uma rede sem fio pública permite que você conecte seu computador ou outro dispositivo à internet. O Wi-Fi público geralmente não é seguro e é vulnerável a hackers.

Motor de busca

Um serviço que permite pesquisar informações usando palavras-chave na internet. Muitos mecanismos de busca populares registram seu histórico de pesquisa e podem monetizar essas informações.

Provedor de serviços

Uma empresa que fornece uma rede privada virtual - basicamente roteando sua conexão por meio de um servidor remoto e criptografando seus dados.

Conexões simultâneas

Você provavelmente tem muitos dispositivos conectados à internet ao mesmo tempo, desde seu smartphone até seu laptop e o computador de mesa do seu escritório em casa. Muitos provedores de VPN agora oferecem proteção para todas as suas conexões simultâneas de internet em uma única conta. Isso é importante: você pode considerar fazer login na sua VPN antes de navegar na internet no seu laptop. Mas se o seu smartphone não estiver protegido por uma VPN segura, sua atividade de navegação nesse dispositivo não estará protegida.

Rede Privada Virtual

Uma VPN oferece privacidade e anonimato online, criando uma rede privada a partir da sua conexão pública de internet. Ela mascara seu endereço IP para manter suas atividades online privadas. Ela fornece conexões seguras e criptografadas para garantir maior privacidade e segurança aos dados que você envia e recebe.

Conexão VPN

Uma conexão de rede privada virtual permite que você acesse a Internet por meio de um servidor remoto, oculte sua localização real e histórico de navegação e criptografe seus dados.

Privacidade VPN

Isso se refere à privacidade que o uso de uma VPN proporciona. Por exemplo, uma VPN criptografa seus dados, oculta sua localização e oculta seu histórico de navegação e os dados que você transmite pela internet.

Cliente VPN

Os clientes VPN facilitam a conexão dos usuários a uma rede virtual privada. Isso porque eles são o software instalado no seu computador, celular ou tablet. A maioria dos sistemas operacionais populares, como Android, Windows e iOS, vem com um software cliente VPN pré-instalado. No entanto, muitos usuários optam por trabalhar com clientes VPN de terceiros que oferecem recursos e interfaces de usuário diferentes.

Espero que o artigo acima seja útil para você!

Veja também os seguintes artigos: